Lotnictwo. Ochrona nieba dzięki zaawansowanemu zarządzaniu podatnościami

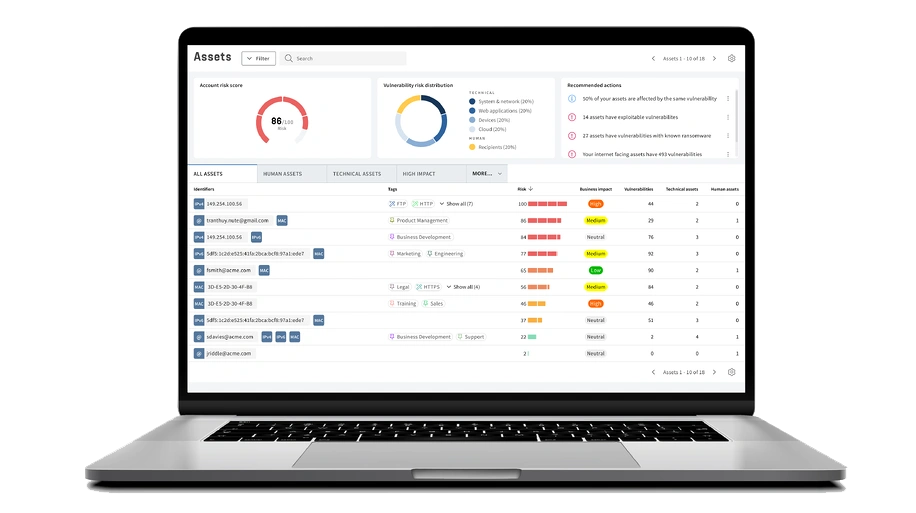

Branża lotnicza stoi na pierwszej linii frontu, nieustannie zmagając się z coraz bardziej złożonymi cyberzagrożeniami. Jej zadaniem jest tutaj zabezpieczenie wrażliwych danych, ochrona krytycznych systemów i zapewnienie bezkompromisowego bezpieczeństwa wszystkim pasażerom. W Holm Security rozumiemy wyjątkowe wyzwania stojące przed branżą lotniczą. Dlatego zapewniamy kompleksowe rozwiązanie Next-Gen Vulnerability Management, które pomaga identyfikować i zarządzać wszystkimi zagrożeniami bezpieczeństwa.